Una nota ai nostri clienti e partner in Medio Oriente

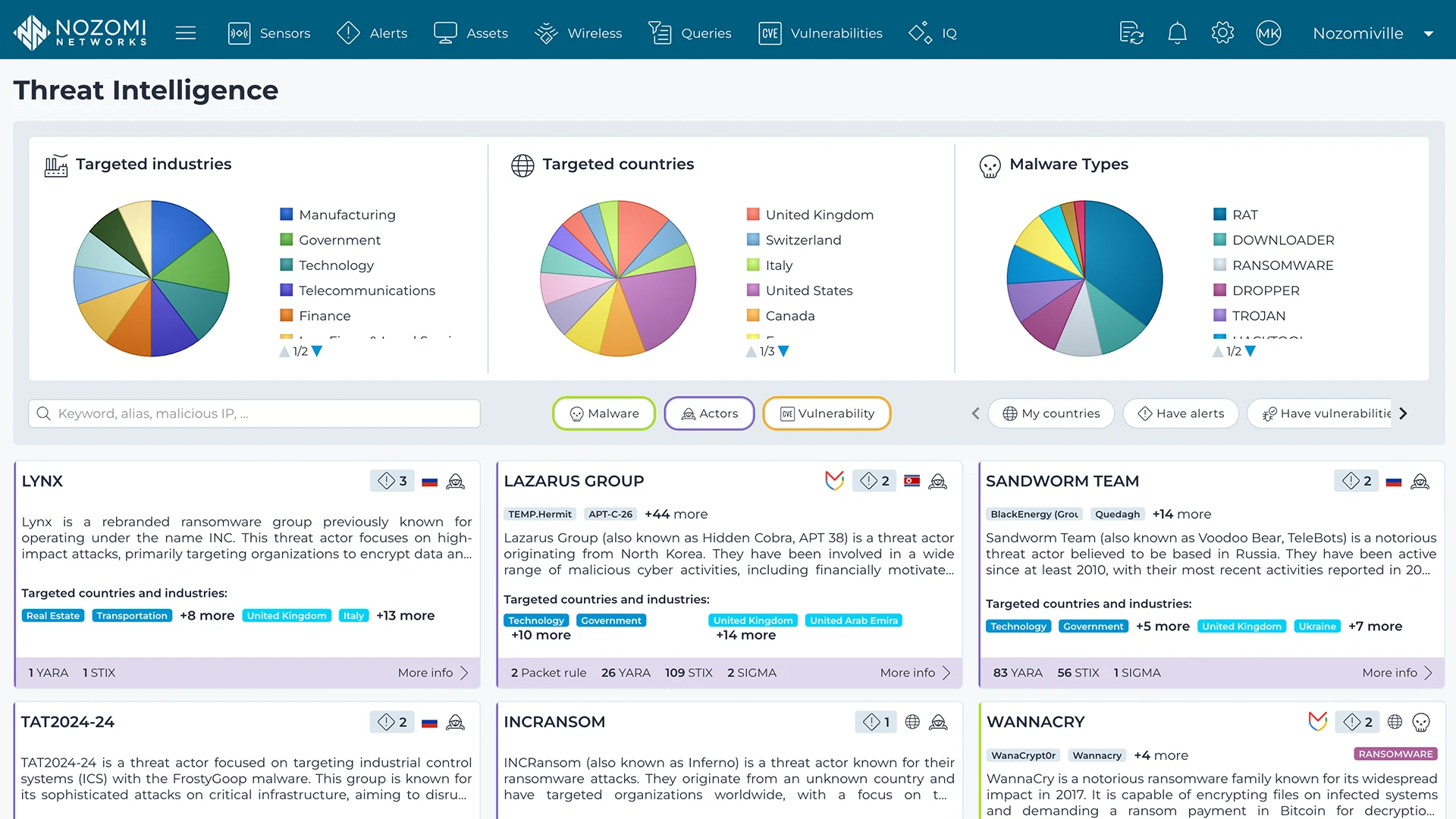

Maggiori informazioniThreat Intelligence Nozomi Threat Intelligence fornisce informazioni continue sulle tecniche di attacco e sulle vulnerabilità specifiche dei IoT e dei dispositivi OT IoT . Informazioni dettagliate sulle minacce sotto forma di regole Yara, packet e Sigma, indicatori STIX e di vulnerabilità e definizioni delle minacce vengono inviate a Guardian , Arcendpoint e all' Vantagecloud , in modo da poter individuare e reagire più rapidamente.

Il team Nozomi Networks analizza le informazioni relative alle minacce e alle vulnerabilità provenienti da oltre una dozzina di fonti di dati pubbliche e private, nonché dai dati telemetrici anonimizzati raccolti dalla nostra base clienti.

threat intelligence OT IoT , aggiornate continuamente,threat intelligence strettamente integrate nella piattaforma per arricchire i dati relativi alle risorse e alla rete e consentire un migliore rilevamento di anomalie, comportamenti dannosi e minacce.

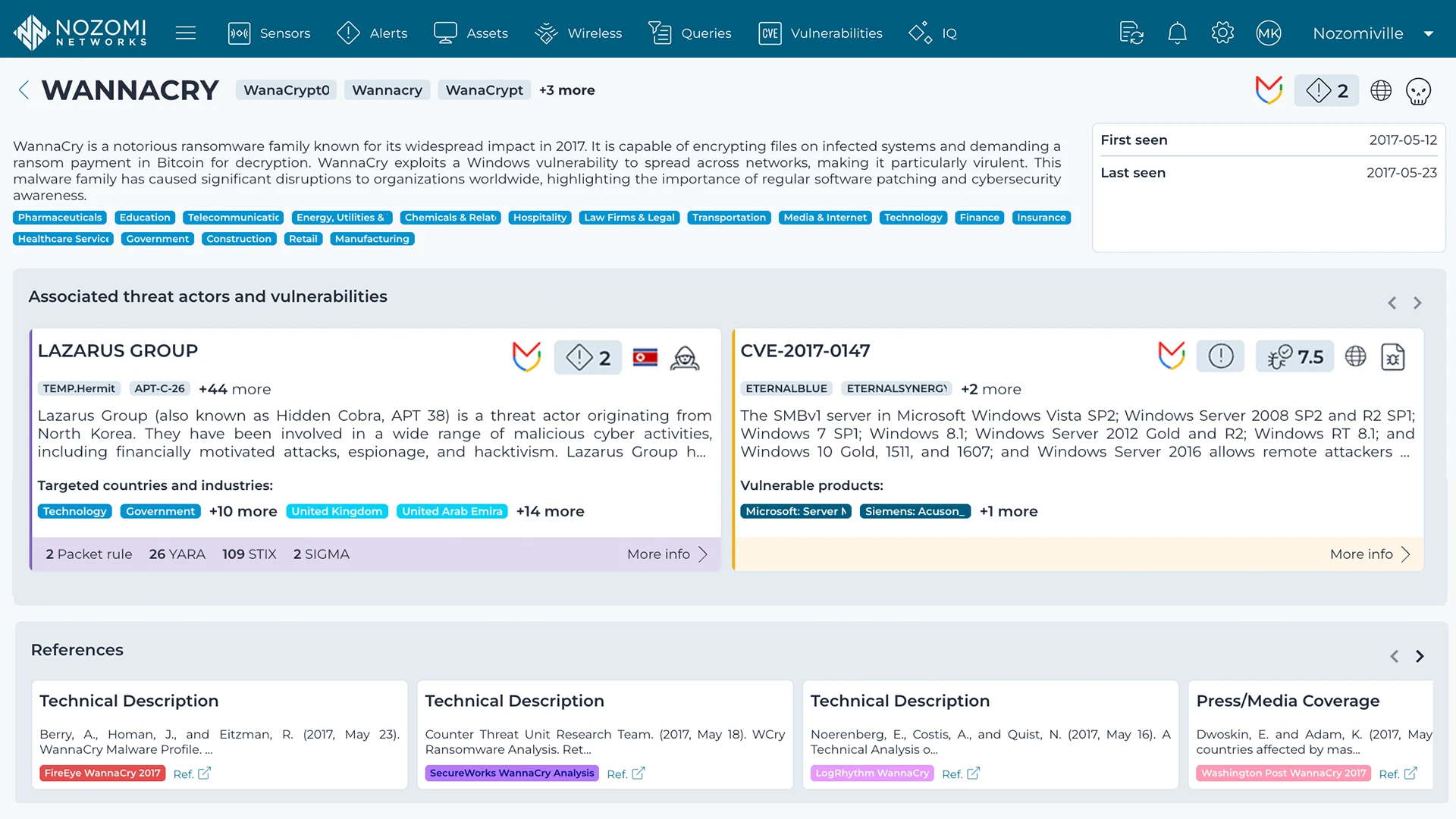

Threat intelligence sintetizzate in schede ricche di dettagli disponibili in Vantage, con informazioni sugli autori delle minacce e sugli exploit associati, sul malware, sulle vulnerabilità e sulle TTP MITRE ATT&CK®, con suggerimenti per la mitigazione e link a riferimenti esterni.

A differenza threat intelligence incentrate sull'IT fornite da Mandiant, il Nozomi TI Expansion Pack, basato sulla tecnologia Mandiant, integra gli IOC e i TTP rilevanti di Mandiant nel nostro feed di informazioni e nelle nostre schede sulle minacce, comprese le minacce di natura IT che possono trasferirsi OT.