Una nota ai nostri clienti e partner in Medio Oriente

Maggiori informazioniGuardian Air un sensore wireless che, quando integrato con la cloud Nozomi Vantage , fornisce la visibilità necessaria sulle risorse abilitate in modalità wireless, sul loro comportamento e sui rischi correlati.

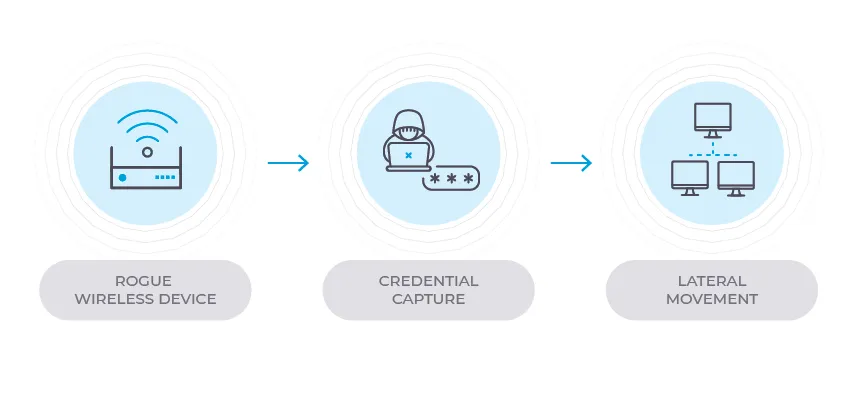

I dispositivi wireless potrebbero non entrare mai in contatto con la rete, ma comunque comunicare con risorse critiche, sottrarre dati e interferire con i segnali di controllo, il tutto senza essere rilevati.

Il crescente ricorso alle comunicazioni wireless per la logistica, il trasporto autonomo e il monitoraggio amplia la superficie di attacco.

Essendo un mezzo di trasmissione e condivisione, i segnali wireless sono soggetti a intercettazioni, spionaggio e attacchi Man-in-the-Middle.

L'apparizione e la scomparsa dallo spettro RF rendono difficile stabilire un comportamento di riferimento normale delle risorse wireless e rilevare anomalie.

I malintenzionati hanno solo bisogno di avvicinarsi (da un tetto, un veicolo o un drone) per aggirare le difese perimetrali, connettersi in modalità wireless e sferrare un attacco.

Guardian Air monitoraAir le tecnologie dello spettro wireless che operano tra 800 MHz e 5895 MHz per rivelare la prevalenza e i tipi di dispositivi wireless presenti nel vostro ambiente, i protocolli che utilizzano e i rischi che comportano.

Rileva un'ampia gamma di minacce specifiche per le reti wireless, fornendo ai team di sicurezza i dati corretti sullo spettro elettromagnetico per una risposta più rapida.

Invia i dati raccolti dai dispositivi wireless allaVantage Nozomi Vantage per l'analisi e la correlazione con endpoint di rete e endpoint , consentendo di rilevare minacce complesse con più vettori.