Una nota ai nostri clienti e partner in Medio Oriente

Maggiori informazioniImportante! Se sei unNetworks Nozomi Networks , sei protetto dalle vulnerabilità e dalle minacce descritte in questo report. Asset intelligence e threat intelligence su di esse sono integrate nella nostra piattaforma dal team Labs.

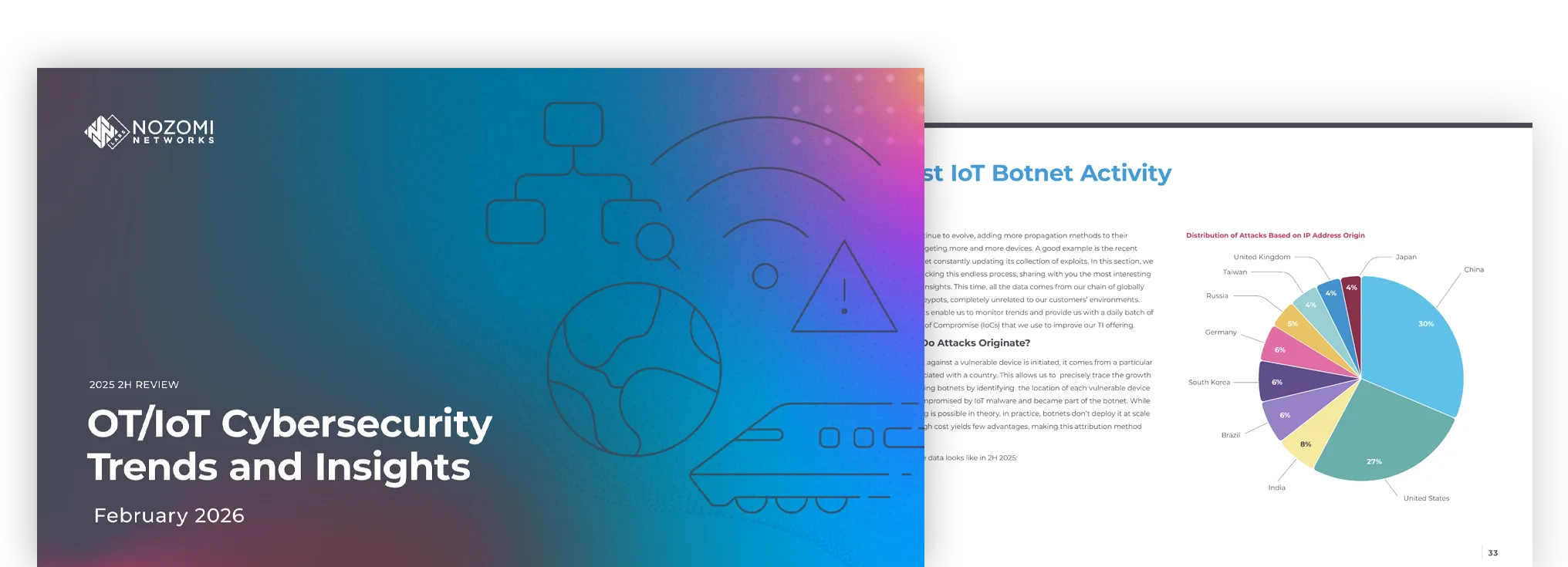

Due volte all'anno, il team Nozomi Networks valuta il panorama IoT, avvalendosi di una vasta rete di honeypot distribuiti a livello globale, sensori di monitoraggio wireless, telemetria in entrata, partnership, threat intelligence altre risorse. Ad eccezione dell'attività IoT rilevata dai nostri honeypot, tutti i dati contenuti in questo rapporto derivano dalla telemetria anonimizzata di Nozomi Networks partecipanti.

Ecco i punti salienti del nostro ultimo report, relativo alla seconda metà del 2025.

Leggi il report completo report approfondimenti su:

Ecco le azioni specifiche che i difensori possono intraprendere per eliminare i punti ciechi IoT , massimizzare le risorse limitate, aumentare la resilienza operativa e ridurre il rischio aziendale.