Elisità

Microsegmentazione Zero Trust: politiche automatizzate basate sull'identità con controllo dei dispositivi in tempo reale suOT

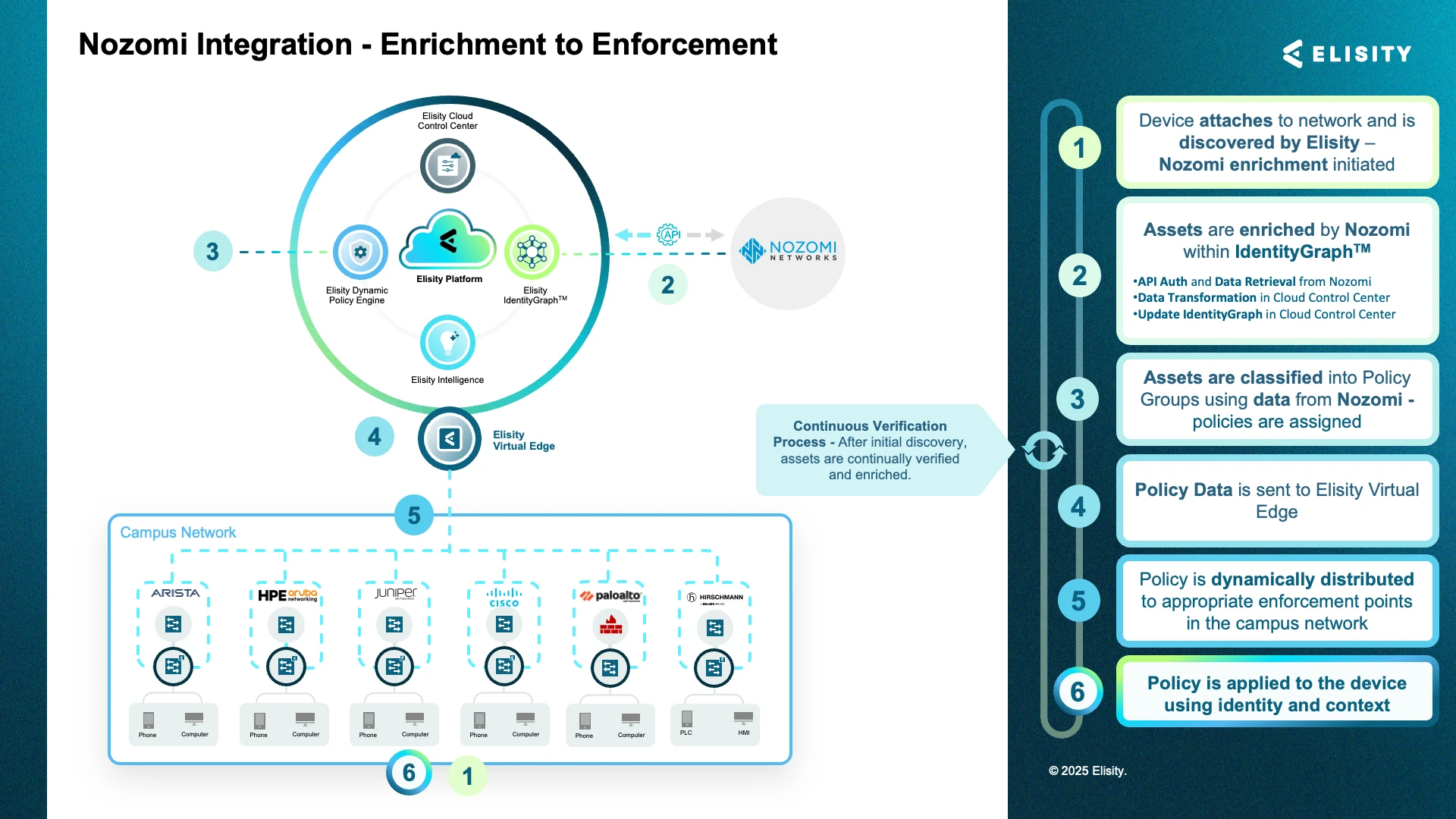

Elisity si integra perfettamente con Nozomi Networks arricchire IdentityGraph™ di Elisity, il motore di identità che alimenta un database completo di identità e attributi dei dispositivi. Grazie a questa integrazione, gli attributi critici di Nozomi, come il tipo di dispositivo, il produttore, il modello, il sistema operativo, la versione del firmware e altri dettagli chiave, vengono aggiunti a IdentityGraph per una gestione precisa delle politiche di sicurezza. Sfruttando questi dati arricchiti, Elisity consente di applicare dinamicamente politiche di accesso granulari o generali con privilegi minimi ai margini della rete, aiutando le organizzazioni a implementare rapidamente il modello Zero Trust per proteggere le risorse critiche da accessi non autorizzati e traffico dannoso.

Caratteristiche

Visibilità completa delle risorse di rete

L'integrazione con Nozomi Elisity una visione senza pari delle risorse e dei flussi di traffico, individuando dispositivi nascosti e monitorando costantemente le minacce. Questa visibilità è fondamentale per identificare le vulnerabilità e garantire un ambiente di rete sicuro e resiliente.

Controllo basato sull'identità su tutto il traffico

Elisity applica politiche di accesso con privilegi minimi slegate dall'infrastruttura sottostante. Grazie Nozomi , le organizzazioni possono controllare sia il traffico nord-sud che quello est-ovest, riducendo i rischi di spostamenti laterali e rafforzando la sicurezza Zero Trust.

Implementazione rapida utilizzando l'infrastruttura esistente

Progettata per una rapida implementazione, l'integrazione riduce al minimo la complessità della segmentazione e accelera il time-to-value. Sfruttando l'infrastruttura esistente, le organizzazioni riducono i costi operativi ottenendo al contempo una sicurezza più solida e adattabile.