DER Security Corp

Sicurezza cyber-fisica per le risorse energetiche distribuite

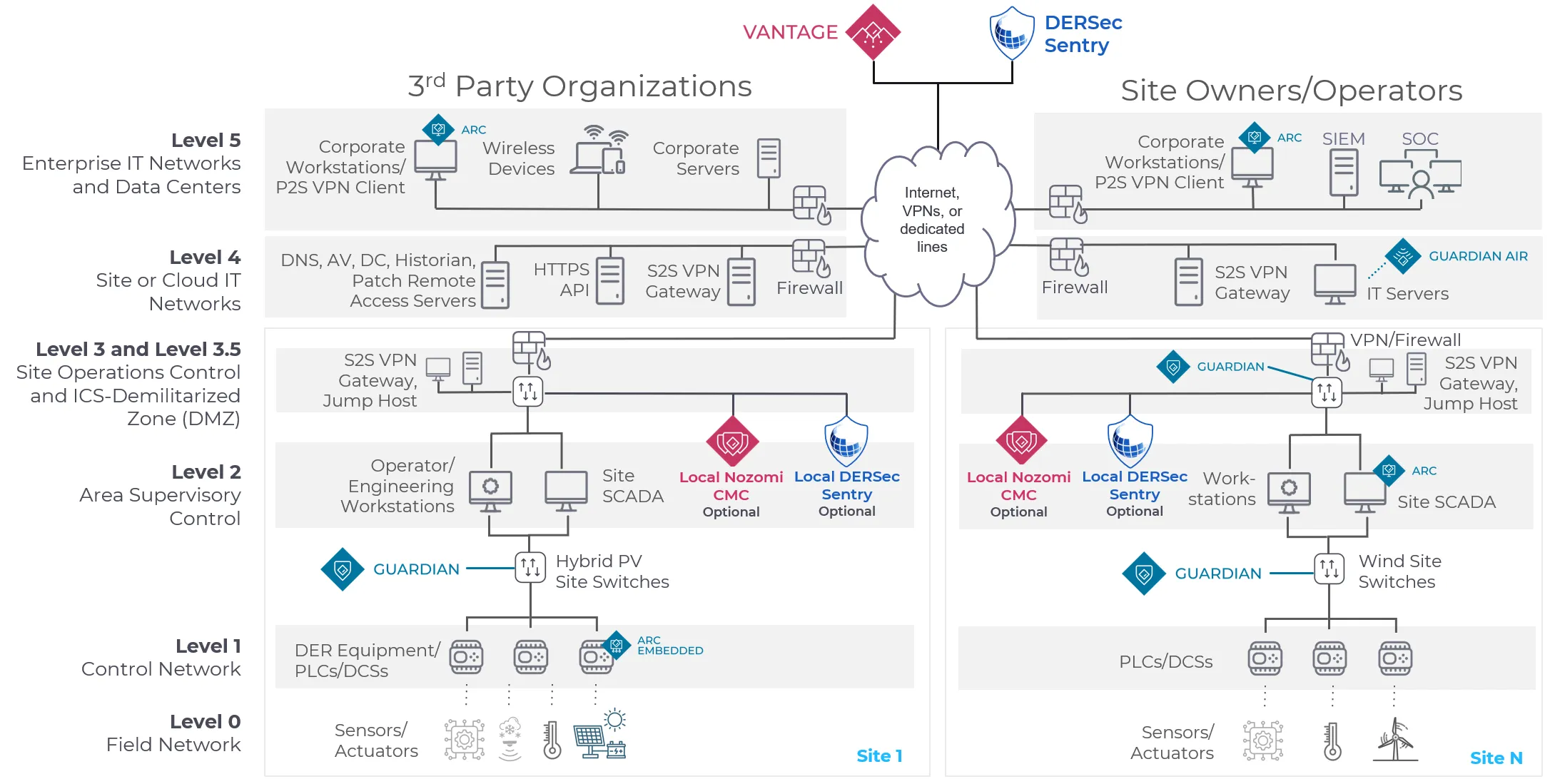

Integra perfettamente Nozomi Networks DERSec Sentry per fornire il primo livello di resilienza informatica al mondo sensibile all'energia per le risorse energetiche distribuite (DER). Questa integrazione consente il rilevamento in tempo reale delle anomalie basato su dati fisici, convalidando il traffico di rete rispetto alle variabili effettive del processo elettrico. Combinando la visibilità iper-scalabile Nozomicon i controlli di integrità analitici di DERSec, le organizzazioni possono rilevare attacchi furtivi "living-off-the-land" e aggiornamenti firmware dannosi che gli strumenti di sicurezza tradizionali non riescono a individuare. La soluzione congiunta elimina i punti ciechi nei data center AI basati su microgrid, nei sistemi di accumulo di energia a batteria (BESS), nelle centrali solari, eoliche e a gas e nelle infrastrutture di ricarica dei veicoli elettrici, e fornisce ai team di sicurezza informazioni utili per isolare i malintenzionati. Grazie a un'analisi forense approfondita e attenta al consumo energetico, i team possono distinguere istantaneamente tra guasti fisici e attacchi informatici, garantendo la massima resilienza operativa e stabilità della rete per i sistemi energetici critici.

Caratteristiche

Threat Detection cyber-fisiche

Rilevamento in tempo reale senza precedenti degli attacchi mirati alle infrastrutture energetiche attraverso la convalida delle variabili dei processi fisici presenti nel traffico di rete.

Visibilità DER approfondita

Amplia la visibilità nei protocolli di comunicazione nativi (SunSpec Modbus, IEEE 2030.5, DNP3, OCPP) per le risorse energetiche distribuite (DER) quali impianti solari ed eolici, caricatori per veicoli elettrici e sistemi di accumulo a batteria (BESS).

Resilienza basata sulla fisica

Identificazione rapida delle minacce interne e dei segnali di controllo dannosi utilizzando analisi sensibili al consumo energetico, convalida dei gemelli digitali e classificatori di machine learning/AI.